eMails sind heutzutage aus der Unternehmenskommunikation nicht mehr wegzudenken. Ihre Sicherheit sollte für jedes Unternehmen grundsätzlich die oberste Priorität haben. Da das SMTP-Protokoll – das einfache Protokoll des eMail-Transfers – von Haus aus wenig bis gar keine Sicherheit bietet, wird meist auf Frameworks und Erweiterungen vertraut, die mehr Sicherheitsfunktionen bereitstellen. Im Folgenden werden die verschiedenen Lösungen für einen sicheren eMail-Verkehr erläutert und die Funktionalitäten verglichen.

Sender Protection Framework (SPF)

SPF ist ein Verfahren, mit dem die Fälschung von Absender-eMailadressen verhindert werden soll. Dieses Framework bietet die Möglichkeit, zuverlässige IP-Adressen, welche eMails an die SMTP-Domäne senden, aufzulisten. Um mit Hilfe dieses Frameworks die eMail-Kommunikation sicherer zu machen, wird ein SPF-Datensatz (TXT) in der öffentlichen DNS-Zone für die SMTP-Domäne erstellt. Der DNS-Datensatz enthält zum einen alle IP-Adressen, die für diese Domain eMails senden. Zum anderen gibt dieser Datensatz eine Empfehlung, wie der Empfangs-Server mit eMails umgehen soll, die von anderen Quellen stammen.

DomainKeys Identified Mail (DKIM)

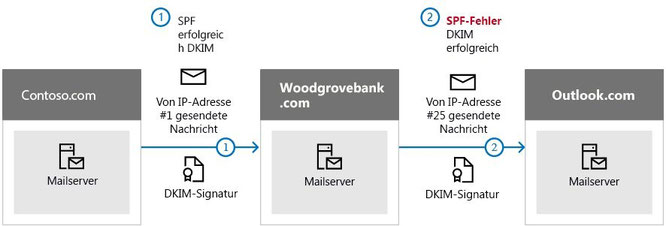

DKIM ist ein sogenanntes Identifikationsprotokoll, signiert alle ausgehenden eMails digital und bietet eine einfache Möglichkeit, beim Empfang einer Mail zu überprüfen, ob sie von einem legitimen Server stammt. Die Signierung erfolgt normalerweise über einen Transport-Agent, sobald die eMail die sendende Organisation verlässt.

Bei der Einführung von SPF gab es kaum qualitativ hochwertige Dokumentationen, sodass viele Kunden die Lösung falsch implementierten. Die fehlerhafte Implementierung führte meist dazu, dass die eMail-Zustellung fehlschlug und die Unternehmen das Vertrauen verloren.

Bei DKIM stehen die Nutzer vor einem anderen Problem. Die Lösung eignet sich hervorragend für die Bestätigung, dass eine digitale Nachricht unverändert sowie sich im Originalzustand befindet und zugestellt werden kann. Dies spezifiziert jedoch leider nicht, welche Schritte nachfolgend vom System zu unternehmen sind, wenn unsignierte Nachrichten empfangen werden. Wenn eine Nachricht ohne Signatur eingeht, gibt es keinen einfachen Weg für das empfangende eMail-System festzustellen, wie mit den eingehenden eMail verfahren werden soll und deren Authentizität zu überprüfen. Als Beispiel, diese eingehende eMails als Spam zu deklarieren, sie in den Spam Ordner zu verschieben oder direkt den Empfang abzulehnen.HI

HER KOMMT DMARC ins Spiel!

Domain Message Authentication Reporting & Conformance

Domain Message Authentication Reporting & Conformance – kurz DMARC – ist eine Durchsetzungsanweisung im DNS, die festlegt, dass SPF und/oder DKIM durch die SMTP-Domäne verwendet wird. Außerdem wird mit Hilfe dieser Lösung dem empfangenden Server mitgeteilt, wie er mit E-Mails umgehen soll, die mit SPF oder DKIM nicht versendet wurden. Zusätzlich bietet es auch eine Möglichkeit für Empfänger, ungültige E-Mails zu melden.

Mit der Kombination von SPF und DMARC oder DKIM und DMARC lässt sich überprüfen, ob E-Mails wirklich von Ihrem Unternehmen stammen, wenn sie als Sender ausgewiesen werden. Sie verhindern nicht, das eingehende Spoofing oder Spam-Mails von anderen Domänen versendet werden. Durch den Einsatz von SPF, DKIM und DMARC, würde diese Art von E-Mails minimiert.

SPF, DKIM und DMARC für Exchange Online

Organisationen, die Microsoft Office 365 nutzen, können SPF, DKIM und DMARC verwenden, um eMail- und SMTP-Namespace zu schützen. O365 bietet einen DKIM-Mechanismus, der über das Exchange Admin Center konfiguriert werden kann. Wenn dies für jede SMTP-Domäne aktiviert ist, signiert DKIM alle ausgehenden Nachrichten von dem entsprechenden Tenanten.

Selbst wenn die Hybridorganisation eines Unternehmens Exchange Server On-Premise und Exchange Online Protection (EOP) für ausgehende E-Mails verwendet, können alle ausgehenden E-Mails trotzdem von Microsoft Office 365 DKIM signiert werden.

SPF, DKIM und DMARC für On-Premise Exchange Server

Bei der Verwendung eines lokalen Exchange Servers, gibt es einige Möglichkeiten ausgehende eMails per DKIM zu signieren, diese Möglichkeiten gelten aber leider nicht für Microsoft Exchange selbst.

Die erste Möglichkeit und wir die auch von uns empfohlene Möglichkeit, ist der Einsatz eines SMTP-Gateway, welches die DKIM-Signierung bereitstellt. Dieses Gateway kann eine physische oder virtuelle OnPremises-Appliance sein, z.B. eine Barracuda oder IronPort oder es kann ein Cloud-Dienst wie Exchange Online Protection sein.

Eine weitere Option ist die Verwendung des DKIM Signing Agent für Microsoft Exchange auf GitHub. Dabei handelt es sich um einen Exchange-Transport-Agent, der alle ausgehenden eMails mit einer DKIM-Signatur signiert. Sie definieren zunächst ihre sendenden Domänen, erstellen ein öffentliches bzw. privates Schlüsselpaar und installieren den DKIM-Signatur-Transport-Agenten. Nach dem Konfigurieren des Agenten und dem Aktualisieren der öffentlichen DNS-Einstellungen, verwendet Ihr Exchange Server die DKIM-Signatur.

Hier ist zu beachten, dass diese Agenten auf allen Exchange Hub-Transport / Mailbox- oder Edge-Transport-Servern installiert und konfiguriert werden müssen, um eine DKIM-Signierung aller ausgehenden Mails sicherzustellen. Möglicherweise müssen die DKIM-Signaturagenten nach jedem kumulativen Exchange-Update aktualisieren werden, da der Transportagent Änderungen unterliegt.

Testen von SPF, DKIM und DMARC

Es gibt mehrere SPF- / DKIM- / DMARC-Test-Sites, mit deren Verwendung sichergestellt werden kann, dass sämtliche Mechanismen richtig eingerichtet sind.

Eine von uns getestete Site finden Sie unter

Um eine Test-eMail-Adresse zu erhalten, rufen Sie einfach die Website auf.

Anschließend senden Sie eine eMail von dem zu testenden System an diese Adresse und erfahren so, ob Ihre Nachricht SPF, DKIM und DMARC in Echtzeit übergibt.

Alexander Wohlfshohl,

Principal Consultant

Teil 3: Onlinezugangsgesetz (OZG) – Welche Vorteile bietet ein Onlineangebot für meine öffentliche Einrichtung?

Teil 3: Onlinezugangsgesetz (OZG) – Welche Vorteile bietet ein Onlineangebot für meine öffentliche Einrichtung?